-

Notifications

You must be signed in to change notification settings - Fork 443

ホーム

Shusei Tomonaga edited this page Dec 21, 2022

·

8 revisions

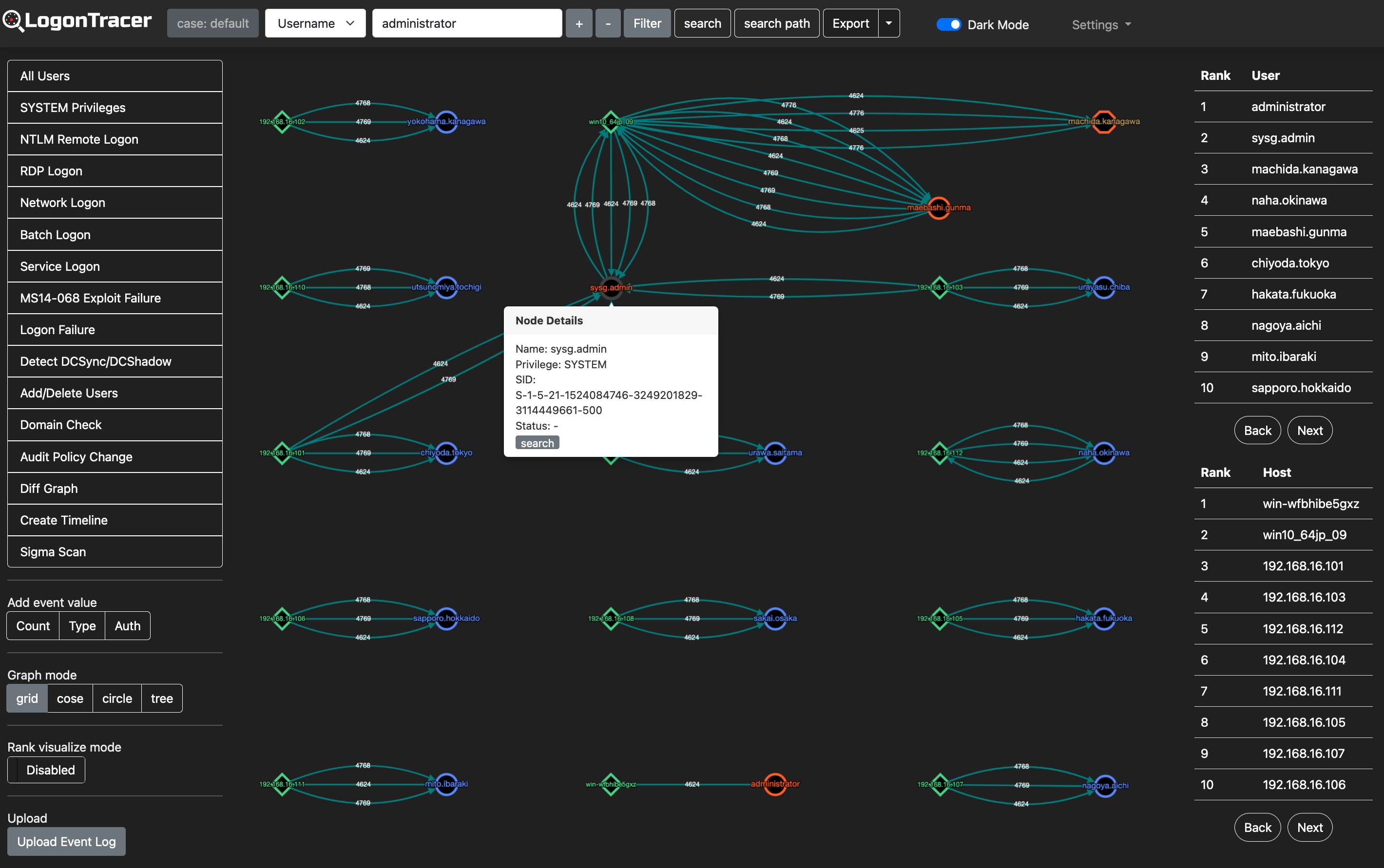

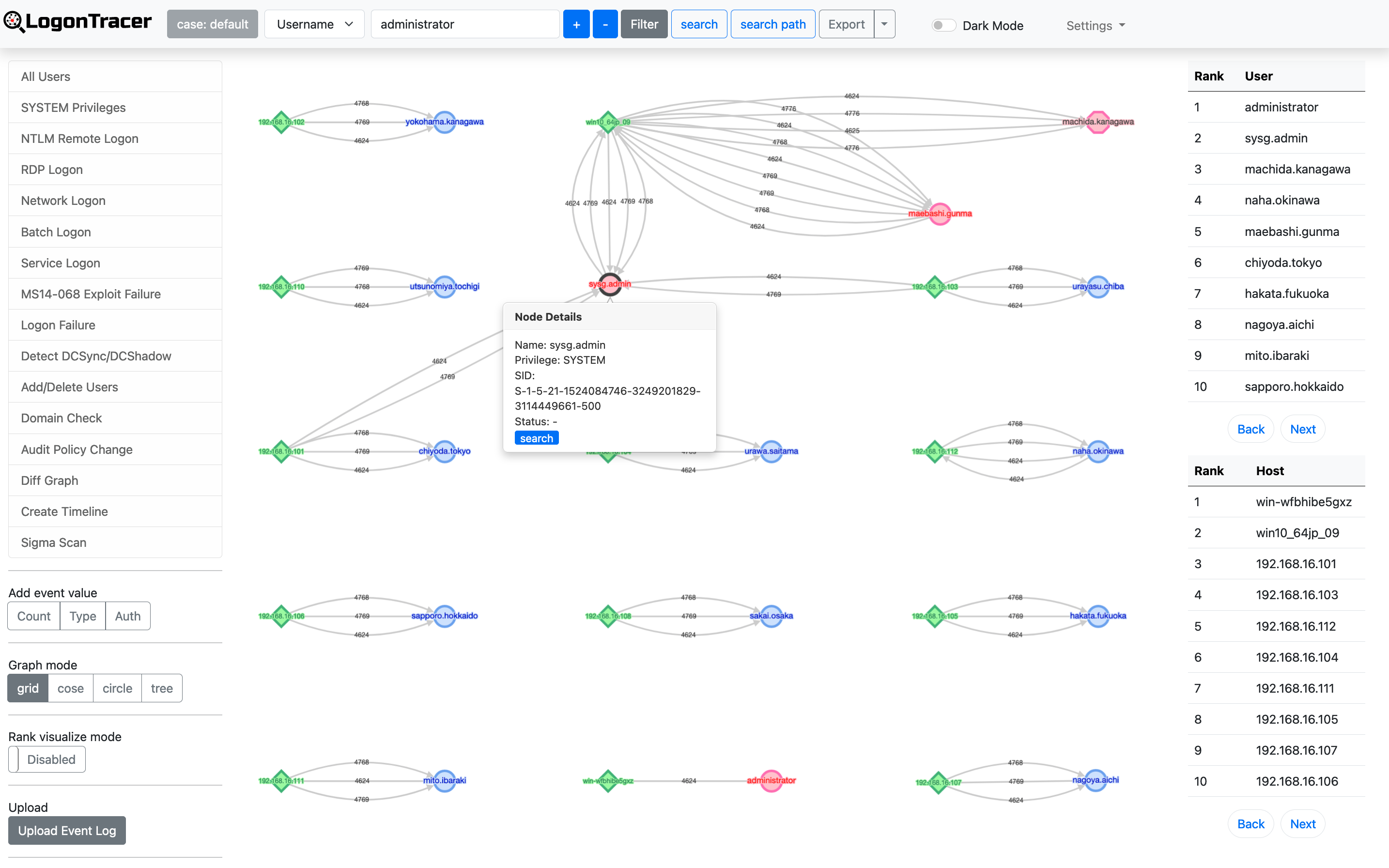

LogonTracerは、Windows Active Directoryのイベントログを視覚化して分析することにより、悪意のあるログオンを調査しています。このツールは、 PageRank、隠れマルコフモデルおよびChangeFinderを使ってイベントログから不審なホストとアカウントを検知します。このツールは、この調査に基づいて、Windowsログオンに関連する以下のイベントIDを視覚化することができます。

- 4624: ログオン成功

- 4625: ログオン失敗

- 4768: Kerberos認証 (TGT要求)

- 4769: Kerberos認証 (ST要求)

- 4776: NTLM認証

- 4672: 特権の割り当て

詳細については、以下のURLを参照してください:

Dark Mode